Inicialmente este post iba a ser acerca de la nueva versión del USB Rubber ducky, pero mientras iniciaba a pensar como iba a escribir el post complementado por el correspondiente video, llego a mis manos un reporte acerca del estado del ransomware en 2024 (datos desde Julio 2023 hasta Junio 2024) escrito por la empresa ThreatDown powered by Malware bytes.

Como por cuestiones de trabajo, me toco leer el reporte y hacer el correspondiente informe para los jefes, entonces me pareció mas pertinente e interesante cambiar la temática del post de esta semana, por este tema, así que aquí les va la información mas importante del reporte.

Si no tiene tiempo o le da pereza leer, puede ver el mapa mental del reporte aquí.

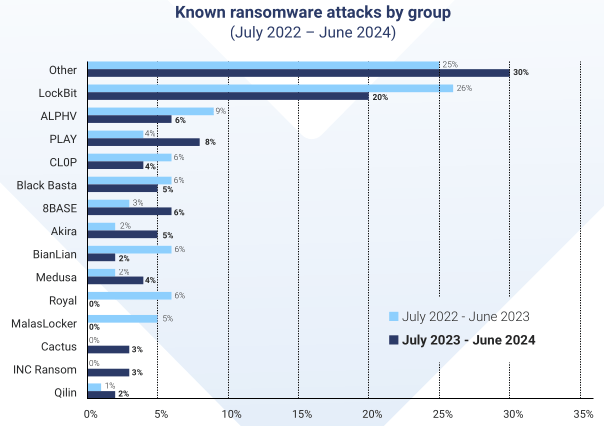

El reporte inicialmente muestra que ha habido un incremento de un 33% en ataques de ransomware que de alguna manera se ha sostenido durante los anos. Otro cambio relevante han sido los cambios en las organizaciones de ransomware, donde anteriormente se contaba con pocas pero grandes organizaciones maliciosas, ahora se encuentran organizaciones mas pequeñas pero en gran cantidad, en el grafico de abajo se puede ver como las organizaciones pequeñas sobrepasan en numero de ataques a las organizaciones mas grandes y relevantes.

Costo de un ataque de ransomware

El costo promedio del rescate (ransom payment) fue de U$620.000, ademas el costo promedio de la recuperación de un ataque fue de U$4.7 millones. Así que el costo total del ataque, si se incluye pago y recuperación es de mas de 5 millones de dólares, este valor esta muy aproximado con otros informes que he leído de este ano y del cual escribí un articulo(si quiere ver un mapa mental aquí esta el articulo).

Por País

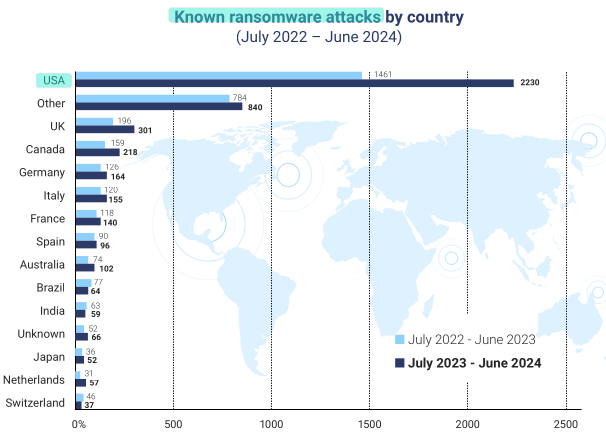

Como se dijo anteriormente, se detecto un incremento en la actividad de ransomware pero hubo un gran incremento en países como USA con un 63% de incremento y UK con el 67%.

Por industria

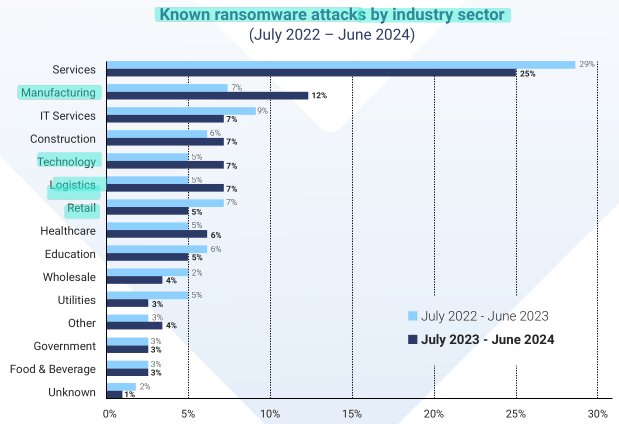

Aquí hay que hacer una subdivisión entre el resto del mundo y USA, debido a la gran cantidad de incidentes recibidos en USA.

En el caso de USA, el sector mas afectada por ataques de ransomware son el sector de salud con el 71% de los ataques detectados y el sector de la educación con un 60%, estos valores representan el total de ataques detectados en ese sector al rededor del mundo. En otras palabras, el 71% de ataques recibidos por el sector de la salud al rededor del mundo, fueron perpetrados contra empresas estadounidenses.

En el caso del resto del mundo, el sector mas afectado por el ransomware sigue siendo el mismo desde hace dos anos, el de manufactura; este ano tuvo un incremento del 71% en ataques.

Se cree que el sector de la manufactura no es un objetivo seleccionado deliberadamente por los actores maliciosos, sino que es mas circunstancial por la cantidad de objetivos disponibles; se estima que esta disponibilidad se da por el incremento en la digitalización de este sector.

Principales tendencias del ransomware

Estas tendencias se basan en el análisis de los datos recopilados por el MDR (ThreatDown Managed Detection & Response team).

Ataques nocturnos

Se ve un incremento en los ataques de ransomware en horas de la noche y fines de semana; se cree que este aumento esta motivado porque en estos lapsos de tiempo el equipo de defensores no esta en su lugar de trabajo.

La mayoría de incidentes encontrados se ejecutaron en el periodo entre la 1:00 am y las 5:00 am.

Incremento en la velocidad

El proceso de un ataque de ransomware, desde el acceso inicial hasta el cifrado de los datos, paso de ser ejecutado y completado en semanas a ser completado en horas.

Aumento en el uso de herramientas LOTL

Las herramientas LOTL (Living Off the Land)son herramientas que ya existen y son comunes en el entorno de la victima, ejemplo de estos son: powershell, WMI o el uso de técnicas como Binary planting.

Esta tendencia es una adaptación de los atacantes a las medidas tomadas por los defensores, porque como son de uso común en el entorno de la victima, entonces son mas difíciles de detectar por los defensores.

Conclusión

Esta si es miá, basada en el reporte, pero miá.

- Los atacantes están constantemente evolucionando y adaptando sus técnicas para sobrepasar los sistemas y técnicas de detección del equipo azul. Así que como tal el equipo azul tendrá que seguir evolucionando porque no hay de otra.

- Ahora hay mas actores, así que el panorama se complica mas porque con mas actores aparecen mas modos de operar (similares, pero al final diferentes) y mas enemigos que monitorear y de los cuales protegerse.

- Los nuevos actores ya no son tan hábiles técnicamente, así que en teoría ciertas medidas nos ayudaran a disuadir a la mayoría de de actores.

- Ataques nocturnos, fines de semana y mas rápidos, aquí si la recomendación seria tanto tratar de tener operadores 365x24x7, como tener procedimientos establecidos y claros, ya que esto nos evitaría perder tiempo valioso (puede que 4 horas sean la diferencia entre susto o un embarazo XD). La automatización ejecutaría un papel diferencial aquí!

- Finalmente estar pendiente de los sensores y alertas así sean generadas por herramientas de uso común.