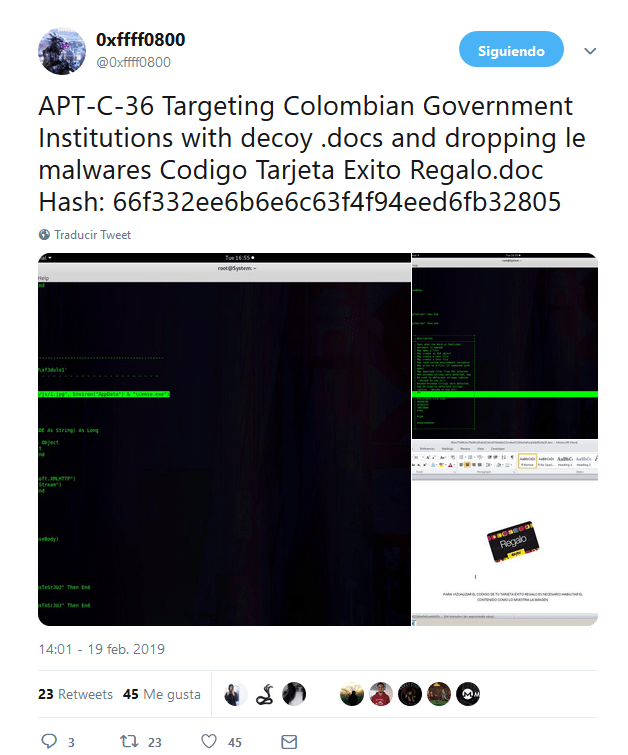

Hoy mientras navegaba por Twitter me tope con el siguiente tweet.

Como la curiosidad me pudo y me pareció muy raro ver a Colombia y a sus instituciones ser objetivo de una amenaza avanzada y persistente (Advanced Persistent Treat), pues me di a la tarea de buscar información sobre la amenaza y esto fue lo que encontré.

Al parecer, la amenaza fue descubierta por la empresa Qihoo 360 (Una empresa de seguridad informática China) en abril del año 2018, dicen que sus objetivos son empresas gubernamentales colombianas, empresas petroleras, bancos y otras organizaciones, todas con base en Colombia.

Según el informe, el objetivo de esta APT es instalar una puerta trasera en alguna máquina de la empresa objetivo, para asi, acceder a la red del objetivo y recolectar información de tipo estratégico o propiedad intelectual. Los creadores del informe creen esto, por el tipo de empresas atacadas (la verdad no creo que sea así, más abajo tratare de aclararlo).

Los objetivos detectados de esta APT son las siguientes empresas colombianas

- INCI (Instituto Nacional para Ciegos)

- Ecopetrol

- Hocol (Empresa relacionada con la extracción de petróleo)

- Imsa Colson (Fabricante y comercializador de rudas rodachinas y carretillas)

- Byington(«Prestación de servicios de información comercial y complementarios de valor agregado»)

- Almaviva (Integrador Logístico)

- Banco de Occidente

- Banco Agrario

- ATH Colombia (La empresa de los cajeros automáticos y los datafonos)

- SunChemical Colombia (productor de tintas de impresión, revestimientos, pigmentos, polímeros etc.)

Los métodos de penetración son los de siempre, phishing e ingeniería social (utilizando la curiosidad y urgencia como arma fundamental). En el informe se dice que esta APT usa spear phishing, pero yo me atrevería a decir que es pishing normal, porque la superficie del ataque es muy grande, además cada una de las empresas no pertenecen al mismo ramo. La verdad, solo veo un patrón aparente entre algunas de estas empresas, pero creo que eso es hilar muy delgado, así que se queda en phishing.

Las entidades que se suplantan durante el proceso de phishing son (entenderce como, los supuestos remitentes de los email maliciosos son las siguientes entidades)

- Registraduría nacional del estado civil

- Dane

- Dian

- Cyber división de la policía nacional

- Migración Colombia

- Fiscalía general de la nación

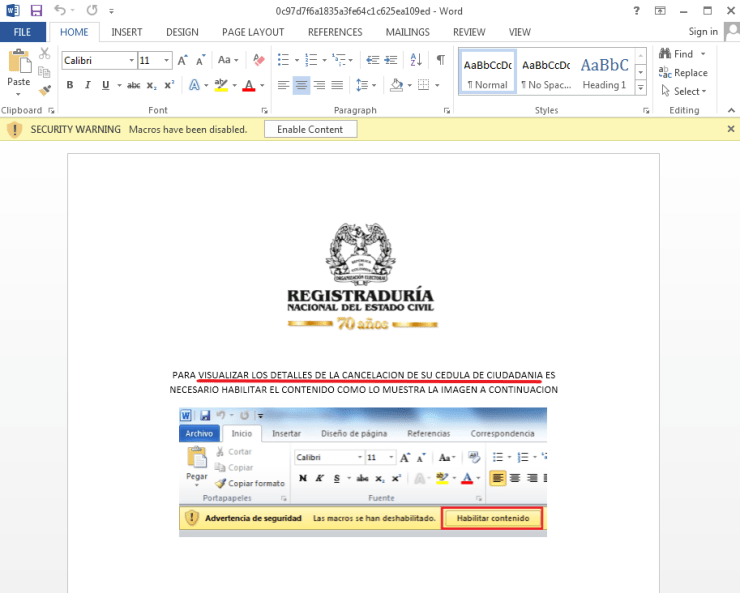

El método de infección, es un archivo .rar adjunto en el email, esta encriptado para preservar la confidencialidad de los datos (osea, para evitar que el servidor de correo electrónico detecte el malware), en el contenido del email tambien se encuentra el password para desencriptar el archivo. Cuando desencriptamos, se encuentra el típico archivo de Word que usa ingeniería social para que se active la ejecución de macros, para «poder ver el contenido del archivo y así visualizar los detalles de la cancelación de su cedula de ciudadanía»

Después de habilitado el macro, se descarga un archivo y se guarda automaticamente en el sistema como 1.exe; según el informe, el archivo es una variación de Imminet Monitor RAT, el informe tambien asume que, la maquina infectada se usa para hacer movimientos laterales, en las redes penetradas para buscar información confidencial y luego extraerla (Digo que el informe asume esto porque no muestra pruebas de ello).

Luego, en el informe se ve, como tratan de hacer atribución o de perfilar al atacante, para esto usan 3 puntos claves.

- Horas en las que se generaron los archivos

- Idioma en el que fue escrito el email

- Conjunto de caracteres en el que fue escrito el código HTML del email

Segun el informe, la conclusión del perfil del atacante: Es muy probable que el grupo que está ejecutando esta APT este localizado en sur América y que tenga apoyo gubernamental.

para decir esto ellos se apoyan en:

- El atacante esta localizado en sur América, por la zona horaria encontrada en los archivos.

- El atacante esta localizado en sur América, porque los mails están escritos en español.

- Probablemente la APT es llevada a cabo por un país vecino (En el informe no vi pruebas para que ellos digan eso, luego digo porque creo que están errados en esta parte del informe).

- Los antecedentes de las víctimas y la duración del ataque indica que, el atacante es alguien que está llevando el ataque de manera estratégica y busca algo a largo plazo.

A grandes rasgos eso es lo que dice el informe (al final esta el link al informe original).

Discrepancias que le encuentro al informe

Primero, yo no creo que el atacante o el grupo de atacantes tenga apoyo de algún estado vecino. Los objetivos no me parecen de tanto valor, no me imagino al pais vecino, con que Colombia esta peleando actualmente, atacando una empresa que fabrica carretillas y rodachinas, u otra empresa que está relacionada con tintas de impresora; tampoco veo que se pueda sacar información de alto nivel del instituto nacional para ciegos.

Con respecto a los bancos, esos siempre son objeto de ataques asi que no me parece raro que aparescan.

Segundo, el informe dice que la maquina infectada, sirve para hacer movimientos laterales dentro de la red y asi encontrar informacion valiosa, que se pueda extraer. La verdad no encontre ningun soporte para esta afirmacion dentro del informe, como son las cosas, yo creo que es mas factible que se use esa maquina, para esparcir un ransomware en la red.

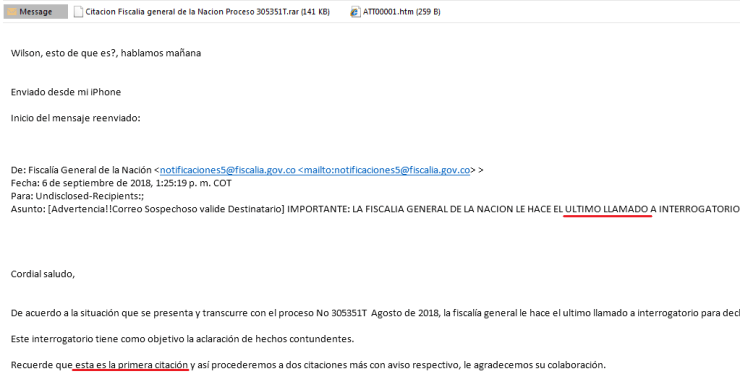

Tercero, hay incongruencias en el contenido de los emails, por ejemplo, dicen que es el último llamado para interrogatorio, pero más abajo en el email se habla que es la primera citación. No sé si son cosas diferentes, no soy abogado, probablemente me esté equivocando pero sino, la incongruencia es tan grande que no creo que se vea en una APT.

Otra de las cosas que me gustaría resaltar y por las cuales no creo que sea una APT, es por el siguiente error.

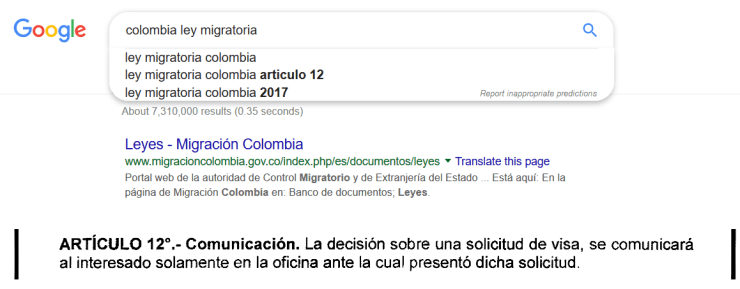

El email malicioso enuncia el artículo 12 de la ley de inmigración, segun ellos, por el no cumplimiento de este articulo, se le prohibira la salida del país al objetivo. Al buscar este articulo, me encontré con la siguiente ¡sorpresa!

Si de verdad fuera una APT, este articulo 12 de la ley diría algo relacionado con la prohibición de salir del país; Además, conociendo el contenido del artículo y como no parece tan importante, tampoco debería aparecer en el texto predictivo de Google.

Mas bien, estoy pensando que este phishing fue mandado masivamente y si es masivo, de APT no tiene ni el nombre.

Mi Conclusión

Muy lindo el informe, me gusto! pero me parece que, si alguna empresa colombiana hiciera este tipo de informes, la conclusión sería mucho más acertada, pienso que la gente que hizo el informe fallo en las conclusiones por falta de conocimiento local y del idioma.

Si alguien tiene y piensa que detrás de esto hay una conspiración, mi paranoico les deja la suya:

Mas bien me parece que la dirección PODRIA IR hacia las instituciones del grupo aval y algo relacionado con Odebrecht, pero no todos los objetivos encajan en ese perfil así que creo que eso sería hilar muy delgado.

Link al informe original (en ingles).

Muchas gracias y hasta la próxima.