Este es un reporte que, como el título dice, es anual y se enfoca en las actividades de grupos APT que la empresa de ciberseguridad china Qihoo360 (AKA 360) ha detectado y analizado alrededor del mundo. Este reporte tiene tres cosas que para mí son relevantes:

- El autor: El reporte fue escrito por la empresa 360, una de las empresas de ciberseguridad más relevantes en China; para mí esto es relevante pues como analista me interesa tener una mirada lo menos sesgada posible, y leer los reportes de diferentes lugares con diferentes enfoques ayuda en este esfuerzo.

- Incluye a Latinoamérica: El informe tiene un pequeño apartado específico para un grupo APT que afectó a Latinoamérica.

- Un punto de vista diferente: Lo cual nos ayuda a crear una visión un poco más global y prevenir sesgos, mejorando así la calidad del análisis o la visualización del panorama.

El reporte en total contiene 90 páginas, está dividido en 4 grandes partes: la primera es un «Resumen Ejecutivo», la segunda, estado de APT por regiones geográficas, la tercera, análisis de incidentes ocurridos en 2025, y la cuarta, tendencias para el 2026 en sectores relevantes.

En este artículo solo me voy a enfocar en la sección dedicada a Latinoamérica de la sección dos del reporte. La sección es bastante corta, solo dos páginas, y en estas hay dos gráficos XD, pero, pues, en todos los reportes que leí este año, en ninguno hablan específicamente de Suramérica.

Latinoamerica

El actor de APT más activo en esta región durante este año fue APT-C-36, alias Blind Eagle (del cual ya he escrito un artículo anteriormente, el cual no me parece que sea un actor APT).

El actor ejecuto acciones dirigidas especialmente contra Colombia, Ecuador, Venezuela, Panama y Argentina.

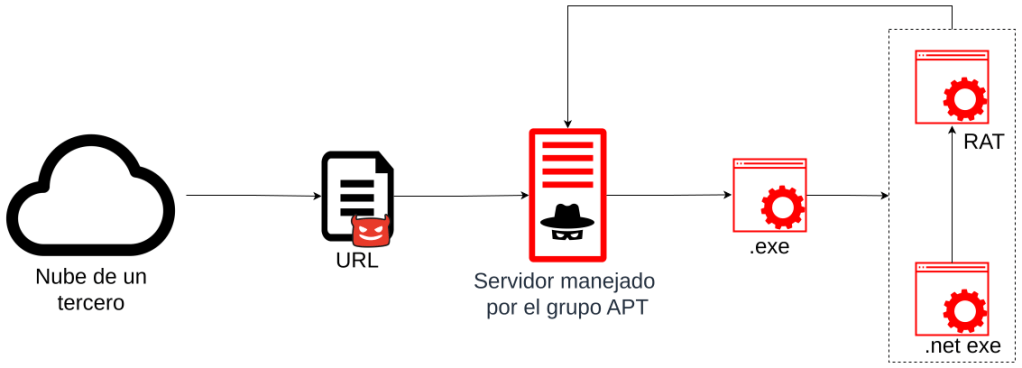

Tecnicamente hablando, el actor usa phishing (T1566) como técnica para acceso inicial, almacena la carga maliciosa en nubes de terceros (Google Drive o Dropbox o alguna otra para dar apariencia de «legalidad y confiabilidad»), seguido de la descarga y ejecución del RAT Remcos, obteniendo así el control de la máquina objetivo. Luego, si se detecta que la máquina comprometida es vulnerable a CVE-2024-43451, entonces explota la vulnerabilidad, obteniendo así los hashes NTLMv2 (en el informe no se aclara para qué, pero se asume que es para ejecutar movimiento lateral).

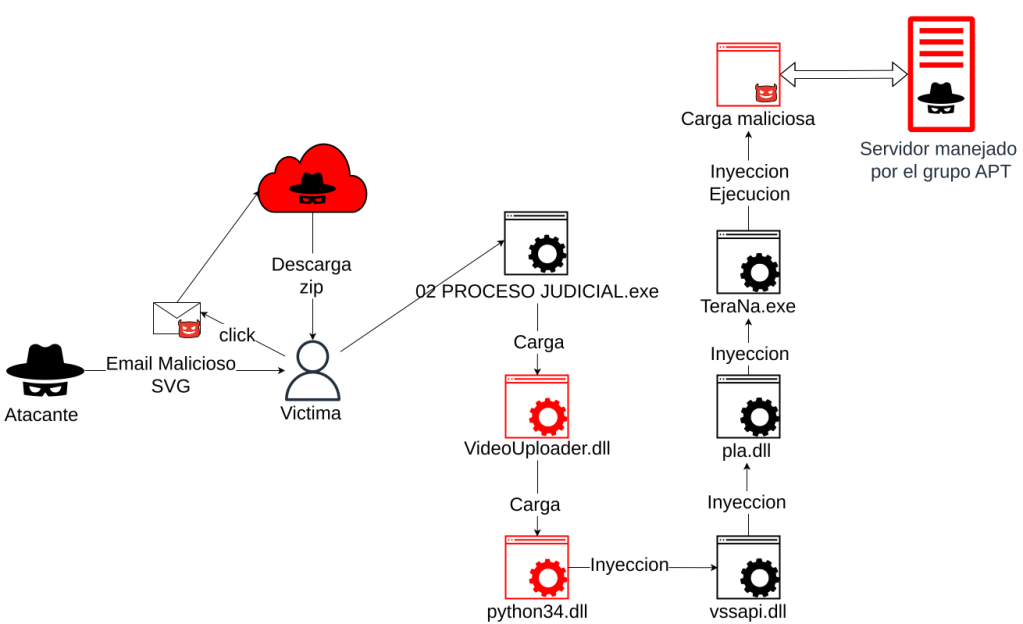

El informe dice que en octubre de 2025, se detectó una campaña específicamente contra Colombia, más específicamente contra empleados del gobierno y del aparato judicial.

La campaña usa phishing (T1566) como técnica para acceso inicial; luego usa la herramienta Hijackloader en las subsiguientes fases del ataque (no se aclara en cuáles fases) para inyectar código; finalmente instala el RAT Pure para completar el objetivo.

Lastimosamente, el reporte sobre Latinoamérica llega hasta aquí. No hablan de ningún otro actor, ningún otro evento, tampoco de las consecuencias o impacto, ni nada más; asumo que esto es así porque no tienen contactos o información interna proporcionada por las víctimas.

Analisis (No creo que se pueda llamar asi)

Con la poca información disponible del actor APT-C-36 se puede decir:

Tanto en este informe como en el anterior, se observa que el actor no ha cambiado mucho su manera de actuar; sus TTPs son los mismos, sigue usando «spear phishing» en las fases iniciales.

La única diferencia que encontré es que ahora usan un RAT, que en el informe anterior no aparecía, pero estoy seguro de que anteriormente también lo usaron, solo que no fue reportado o, en peor caso, detectado.

Abajo tienen el enlace al reporte que habla de Latinoamérica (original), por si alguien lo quiere usar o lo necesita.